网络虚拟化防火墙(虚拟防火墙的架构有)

本篇目录:

1、网络虚拟化提高安全性的四种方式2、虚拟化技术的定义3、下一代防火墙与传统防火墙的区别4、虚拟防火墙的产生背景5、aNET网络虚拟化中能提供的网络设备组件或功能是网络虚拟化提高安全性的四种方式

1、网络虚拟化平台可以将这些功能与其他安全功能结合,在软件定义的数据中心简化安全运营。

2、解除服务器虚拟化安全隐患之保证虚拟化安全并监视虚拟化 把服务器虚拟化推广到生产环境的一个重要挑战是保证平台的安全并且进行监视以便解决安全漏洞。

3、基于路由器的虚拟化:基于路由器的方法是在路由器固件上实现存储虚拟化功能。供应商通常也提供运行在主机上的附加软件来进一步增强存储管理能力。

4、应用程序虚拟化:应用程序虚拟化是指将应用程序和相关组件进行封装,从而可以在不同的操作系统和硬件环境中运行。应用程序虚拟化可以降低应用程序的依赖性、提高应用程序的可移植性和安全性。

5、攻击形式主要有四种方式中断、截获、修改和伪造。中断是以可用性作为攻击目标,它毁坏系统资源,使网络不可用。截获是以保密性作为攻击目标,非授权用户通过某种手段获得对系统资源的访问。

虚拟化技术的定义

1、虚拟化技术是一种资源管理技术,能够将计算机的各种实体资源,如服务器、网络、内存及存储等,予以抽象、转换后呈现出来,打破实体结构间的不可切割的障碍,使用户可以比原本的组态更好的方式来应用这些资源。

2、虚拟化技术是一种通过将物理硬件资源抽象化,并将其转换为可在多个虚拟机(VM)上运行的环境的技术。

3、虚拟技术是一种通过组合或分区现有的计算机资源(CPU、内存、磁盘空间等),使得这些资源表现为一个或多个操作环境,从而提供优于原有资源配置的访问方式的技术。

4、虚拟化技术有很多定义,下面就给出了一些这样的定义。“虚拟化是以某种用户和应用程序都可以很容易从中获益的方式来表示计算机资源的过程,而不是根据这些资源的实现、地理位置或物理包装的专有方式来表示它们。

5、虚拟化技术是一个可以让一个CPU工作起来像多个CPU在并行运行,从而使得在一部电脑内同时运行多个操作系统成为可能的技术。Intel VT即Intel公司的Virtualization Technology虚拟化技术。

6、J.E. Smith和RaviNair给出了一个更具体化的定义:虚拟机是通过在物理平台上添加的软件给出的一个或多个不同的平台。一个虚拟机可以有一个操作系统和指令集,或者两者都有,可以不同于底下的真实的硬件。

下一代防火墙与传统防火墙的区别

1、下一代防火墙和普通防火墙的区别如下:功能的区别 下一代防火墙可收集防火墙外的各类信息,用于改进阻止决策,或作为优化阻止规则的基础。范例中还包括利用目录集成来强化根据用户身份实施的阻止或根据地址编制黑名单与白名单。

2、功能不同 下一代防火墙:可收集防火墙外的各类信息,用于改进阻止决策,或作为优化阻止规则的基础。范例中还包括利用目录集成来强化根据用户身份实施的阻止或根据地址编制黑名单与白名单。

3、传统防火墙具有数据包过滤、网络地址转换(NAT)、协议状态检查以及VPN功能等功能。相对而言,下一代防火墙的检测则更加精细化。

4、传统防火墙功能:具有数据包过滤、网络地址转换(NAT)、协议状态检查以及VPN功能等功能。相对而言,下一代防火墙检测更加细。UTM 与下一代防火干墙有一些交集,但二者有本质的区别,Unified Threat Management,统一威胁管理。

5、传统防火墙是包过滤防火墙,就是根据数据包中的IP、端口等信息进行过滤。下一代防火墙除了传统的包过滤之外,还可以基于应用层的数据特征和内容进行过滤。

6、下一代防火墙(Next-Generation Firewall,NGFW)是一种网络安全设备,结合了传统防火墙的功能(例如数据包过滤和网络地址转换)以及更高级的安全功能,如应用程序识别、入侵检测和防范、用户身份验证、内容过滤和安全性能。

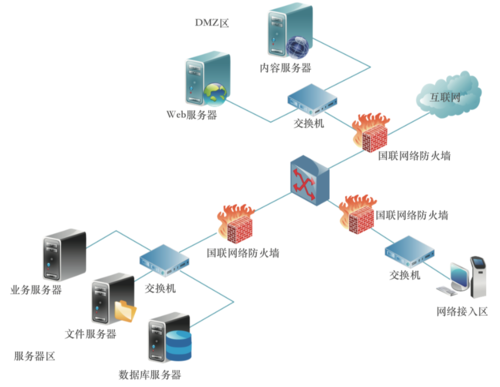

虚拟防火墙的产生背景

背景:古时候,人们常在寓所之间砌起一道砖墙,一旦火灾发生,它能够防止火势蔓延到别的寓所。现在,如果一个网络接到了Internet上面,它的用户就可以访问外部世界并与之通信。但同时,外部世界也同样可以访问该网络并与之交互。

产生背景 当WEB应用越来越为丰富的同时,WEB 服务器以其强大的计算能力、处理性能及蕴含的较高价值逐渐成为主要攻击目标。SQL注入、网页篡改、网页挂马等安全事件,频繁发生。

防火墙圈定一个保护的范围,并假定防火墙是唯一的出口,然后防火墙来决定是放行还是封 锁进出的包。传统的防火墙有一个重大的理论假设―如果防火墙拒绝某些数据包的通过,则一定是安全的,因为这些包已经被丢弃。

稳定可靠的网络是企业发展的基础,而高效的工作是企业发展的源动力。

以下我们针对NetEye防火墙与业界应用最多、最具代表性的CISCO路由器在安全方面的对比,来阐述为什么用户网络中有了路由器还需要防火墙。

aNET网络虚拟化中能提供的网络设备组件或功能是

(1)网卡(network interface cards)。网卡又称网络适配器或网络接口卡,它安装于每一台计算机或服务器的扩展槽中,属于 OSI模型的底三层设备。 2)路由器(router)。路由器在 OSI的网络层实现网络间的互联。

基本的网络设备有:计算机(无论其为个人电脑或服务器)、集线器、交换机、网桥、路由器、网关、网络接口卡(NIC)、无线接入点(WAP)、打印机和调制解调器、光纤收发器、光缆等。

通用NOS:提供基本的网络服务功能,满足用户各个领域的需要。 通用型NOS分为: 变形级系统:在单机OS基础上,通过增加网络功能构成的 基础级系统:以硬件为基础的,根据网络服务的要求,专门设计的网络OS。

虚拟网卡。 虚拟网卡(又称虚拟网络适配器),即用软件模拟网络环境,模拟网络适配器,windows系统自带此软件。

通过软件模拟的具有完整硬件系统功能的、运行在一个完全隔离环境中的完整计算机系统。

到此,以上就是小编对于虚拟防火墙的架构有的问题就介绍到这了,希望介绍的几点解答对大家有用,有任何问题和不懂的,欢迎各位老师在评论区讨论,给我留言。

- 1bat的大数据(BAT的大数据来源)

- 2三星s8屏幕上端2(三星s8屏幕上端2个按键)

- 3三星屏幕坏了如何导出(三星屏幕摔坏了如何导出数据么)

- 4红米3x怎么关闭自动更新(红米k40s怎么关闭自动更新)

- 5微信上防止app自动下载软件怎么办(微信上防止app自动下载软件怎么办啊)

- 6押镖多少钱(押镖一个月有多少储备金)

- 7瑞星个人防火墙胡功能(瑞星个人防火墙协议类型有哪些)

- 8cf现在等级是多少(cf等级2020最新)

- 9老滑头多少条鱼(钓鱼老滑头有什么用)

- 10WPS自动调整语法(wps如何修改语法)

- 11dell控制面板防火墙(dell的防火墙怎么关闭)

- 12丑女技能升多少(丑女技能需要满级吗)

- 13智能家居系统怎么样(智能家居系统好吗)

- 14戴尔屏幕(戴尔屏幕闪烁)

- 15y85屏幕信息(vivoy85息屏显示时间怎么设置)

- 16魅蓝note3屏幕出现方格(魅蓝note屏幕竖条纹)

- 17v8手指按屏幕(触屏手指)

- 18金为液晶广告机(液晶广告机lb420)

- 19三星显示器怎么校色(三星显示器 调色)

- 20hkc显示器dvi音频(hkc显示器有音响么)

- 21康佳液晶智能电视机(康佳液晶智能电视机怎么样)

- 22做液晶画板电脑(做液晶画板电脑怎么操作)

- 23液晶屏极化现象原理(液晶屏极化现象原理是什么)

- 24企业网络安全防火墙(企业网络防护)

- 256splus黑屏屏幕不亮(苹果6s plus屏幕突然黑屏)

- 26充电导致屏幕失灵(充电导致屏幕失灵怎么办)

- 27超极本屏幕旋转(笔记本电脑屏幕旋转,怎么转过来?)

- 28igmp防火墙(防火墙配置ipv6)

- 29荣耀王者多少经验(王者荣耀经验多少一级)

- 30lol老将还剩多少(qg老将)