sql注入全自动(sql注入功能)

本篇目录:

1、sql注入是属于一种高危漏洞,其产生的危害2、常用的网络安全工具有哪些3、sqlmap怎么批量进行sql注入4、sql注入漏洞的危害有哪些5、sql注入攻击的原理sql注入是属于一种高危漏洞,其产生的危害

以下是SQL注入可能产生的危害:数据泄露:攻击者可以通过SQL注入漏洞获取目标数据库中的敏感数据,包括用户凭据、个人信息、财务数据等,从而危害用户隐私和财产安全。

SQL注入是属于一种高危漏洞,其产生的危害不包括:SQL注入攻击利用了应用程序对用户输入的过滤不足或缺失,从而绕过输入验证和转义措施,并将恶意代码注入到应用程序的SQL查询中。

sql注入漏洞的危害:数据库泄露、数据篡改、拒绝服务(DoS)攻击、权限升级、恶意代码执行等。数据库泄露:攻击者可以通过SQL注入获得对数据库的未经授权访问。

常用的网络安全工具有哪些

网络安全软件有哪些,下面就带大家了解一下,目前常用的网络安全有以下几种:PCHunter : PCHunter是一款功能强大的Windows系统信息查看软件 ,同时也是一款强大的手 I杀毒软件。

Metasploit:网络安全专业人士和白帽子黑客的首选,有许多大神将自己的知识发布在这个平台上。它有许多渗透测试工具的集合,由PERL提供支持,可用于模拟需要的任何类型的渗透测试。最大的优点是能跟得上不断发展的变化。

网络安全渗透测试工具主要包括以下几种:攻击工具:如burp、metasploit、sqlmap等,用于模拟黑客攻击,测试系统的安全性。漏洞扫描工具:如Nmap、Metasploit、Nessus等,用于扫描系统漏洞并评估安全风险。

sqlmap怎么批量进行sql注入

1、SQL注入是一种代码注入技术,过去常常用于攻击数据驱动性的应用,比如将恶意的SQL代码注入到特定字段用于实施拖库攻击等。

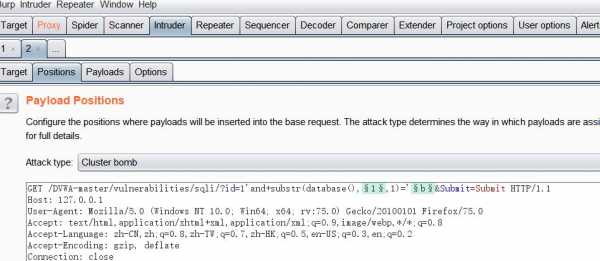

2、判断可注入的参数 判断可以用那种SQL注入技术来注入 识别出哪种数据库 根据用户选择,读取哪些数据 sqlmap支持五种不同的注入模式:基于布尔的盲注,即可以根据返回页面判断条件真假的注入。

3、对传入的参数开始过滤了,使用tamper应对。这一题过滤了空格,可以使用注释进行绕过,使用sqlmap自带的space2comment.py进行绕过:space2comment.py如下:当然也可以使用 %09 之类的来进行绕过。

sql注入漏洞的危害有哪些

sql注入漏洞的危害:数据库泄露、数据篡改、拒绝服务(DoS)攻击、权限升级、恶意代码执行等。数据库泄露:攻击者可以通过SQL注入获得对数据库的未经授权访问。

以下是SQL注入可能产生的危害:数据泄露:攻击者可以通过SQL注入漏洞获取目标数据库中的敏感数据,包括用户凭据、个人信息、财务数据等,从而危害用户隐私和财产安全。

拒绝服务攻击:攻击者可以通过注入恶意代码使数据库服务器崩溃,导致整个系统瘫痪。安全漏洞利用:攻击者可以通过注入恶意代码利用其他安全漏洞,如跨站脚本攻击(XSS)等。

SQL注入漏洞是一种常见的安全漏洞,它可以对网站的安全性和数据完整性造成严重危害。以下是一些常见的危害:泄露敏感数据:攻击者可以通过SQL注入漏洞获取用户的敏感信息,如用户名、密码、信用卡号等。

SQL注入的危害 数据库信息泄漏:数据库中存放的用户的隐私信息的泄露。网页篡改:通过操作数据库对特定网页进行篡改。网站被挂马,传播恶意软件:修改数据库一些字段的值,嵌入网马链接,进行挂马攻击。

危害大:攻击者可以通过SQL注入获取到服务器的库名、表名、字段名,从而获取到整个服务器中的数据,对网站用户的数据安全有极大的威胁。攻击者也可以通过获取到的数据,得到后台管理员的密码,然后对网页页面进行恶意篡改。

sql注入攻击的原理

1、基于错误消息的攻击:攻击者通过发送恶意的SQL查询,可以利用错误消息来获取数据库信息。应用程序未正确处理错误消息,攻击者可以从中获得敏感数据,如表结构或数据。

2、SQL注入是一种常见的网络安全漏洞和攻击方式,它利用应用程序对用户输入数据的处理不当,使得攻击者能够在执行SQL查询时插入恶意的SQL代码。SQL分类 SQL可分为平台层注入和代码层注入。

3、SQL注入攻击指的是通过构建特殊的输入作为参数传入Web应用程序,而这些输入大都是SQL语法里的一些组合,通过执行SQL语句进而执行攻击者所要的操作,其主要原因是程序没有细致地过滤用户输入的数据,致使非法数据侵入系统。

4、SQL注入的攻击原理就是攻击者通过Web应用程序利用SQL语句或字符串将非法的数据插入到服务器端数据库中,获取数据库的管理用户权限,然后将数据库管理用户权限提升至操作系统管理用户权限,控制服务器操作系统,获取重要信息及机密文件。

到此,以上就是小编对于sql注入功能的问题就介绍到这了,希望介绍的几点解答对大家有用,有任何问题和不懂的,欢迎各位老师在评论区讨论,给我留言。

-

无相关信息

- 1bat的大数据(BAT的大数据来源)

- 2三星s8屏幕上端2(三星s8屏幕上端2个按键)

- 3三星屏幕坏了如何导出(三星屏幕摔坏了如何导出数据么)

- 4红米3x怎么关闭自动更新(红米k40s怎么关闭自动更新)

- 5微信上防止app自动下载软件怎么办(微信上防止app自动下载软件怎么办啊)

- 6押镖多少钱(押镖一个月有多少储备金)

- 7瑞星个人防火墙胡功能(瑞星个人防火墙协议类型有哪些)

- 8cf现在等级是多少(cf等级2020最新)

- 9老滑头多少条鱼(钓鱼老滑头有什么用)

- 10WPS自动调整语法(wps如何修改语法)

- 11dell控制面板防火墙(dell的防火墙怎么关闭)

- 12丑女技能升多少(丑女技能需要满级吗)

- 13智能家居系统怎么样(智能家居系统好吗)

- 14戴尔屏幕(戴尔屏幕闪烁)

- 15y85屏幕信息(vivoy85息屏显示时间怎么设置)

- 16魅蓝note3屏幕出现方格(魅蓝note屏幕竖条纹)

- 17v8手指按屏幕(触屏手指)

- 18金为液晶广告机(液晶广告机lb420)

- 19三星显示器怎么校色(三星显示器 调色)

- 20hkc显示器dvi音频(hkc显示器有音响么)

- 21康佳液晶智能电视机(康佳液晶智能电视机怎么样)

- 22做液晶画板电脑(做液晶画板电脑怎么操作)

- 23液晶屏极化现象原理(液晶屏极化现象原理是什么)

- 24企业网络安全防火墙(企业网络防护)

- 256splus黑屏屏幕不亮(苹果6s plus屏幕突然黑屏)

- 26充电导致屏幕失灵(充电导致屏幕失灵怎么办)

- 27超极本屏幕旋转(笔记本电脑屏幕旋转,怎么转过来?)

- 28igmp防火墙(防火墙配置ipv6)

- 29荣耀王者多少经验(王者荣耀经验多少一级)

- 30lol老将还剩多少(qg老将)