linux防火墙攻防(linux防火墙的命令)

本篇目录:

1、Linux防火墙怎么设置2、linux防火墙如何防御ARP攻击?3、linux设置iptables防火墙的详细步骤4、Linux系统防火墙防止DOS和CC攻击的方法5、linux防火墙基础操作包括Linux防火墙怎么设置

Linux防火墙怎么设置?首先需要在Linux系统中查找并打开文件以编辑和配置防火墙,执行命令:vi/etc/sysconfig/iptables。

(1)设置网卡IP地址为1916234,子网掩码为2525250,网关为19161。(2)设置DNS为6171。(3)Linux防火墙设置,禁用SELinux,启用防火墙,信任WWW、FTP、SSH、SMTP端口。

)重启后生效开启:chkconfigiptableson关闭:chkconfigiptablesoff2)即时生效,重启后失效开启:serviceiptablesstart关闭:serviceiptablesstop需要说明的是对于Linux下的其它服务都可以用以上命令执行开启和关闭操作。

linux防火墙怎么开放端口命令?以mysql服的3306端口为例。

linux防火墙如何防御ARP攻击?

1、获取同一网段下所有机器MAC地址的办法 机房有机器中毒,发arp包,通过arpspoof虽然可以解决,也可以找到中毒机器的mac地址,但在机房设备不足的情况下,很难查到mac地址对应的IP。

2、windows下放arp攻击可以用金山ARP防火墙,把网关ip和MAC填上,然后选项里把安全模式的钩勾上就基本没什么问题。Linux没找到这么现成的东西,baidu google上找了一些方法,都自己试过一遍,不是非常管用。

3、开启系统自带的防火墙,其实系统自带的防火墙也能应付一般性ARP攻击的!但很少人用。

4、要防止ARP攻击者冒充网关,除了设置静态网关IP,还需要设置静态ARP绑定 Linux:arp-s140:e0:b4:81:1f:55 Windows:arp-s140:e0:b4:81:1f:55 请修改其中的mac地址和IP地址为你网关设备的信息。

5、胜天网络紧急开发出的防ARP欺骗程序只是一个应急版本,可以有效的防御针对网关和客户端的ARP欺骗,不仅可以应对目前的病毒ARP攻击,也可以有效的防御认为的使用工具进行的ARP攻击。

6、查看ArpON的状态 可以通过以下命令查看ArpON的状态:```sudosystemctlstatusarpon ```如果ArpON正在运行,则会显示Active状态。

linux设置iptables防火墙的详细步骤

1、首先需要在Linux系统中查找并打开文件以编辑和配置防火墙,执行命令:vi/etc/sysconfig/iptables。

2、)重启后生效开启:chkconfigiptableson关闭:chkconfigiptablesoff2)即时生效,重启后失效开启:serviceiptablesstart关闭:serviceiptablesstop需要说明的是对于Linux下的其它服务都可以用以上命令执行开启和关闭操作。

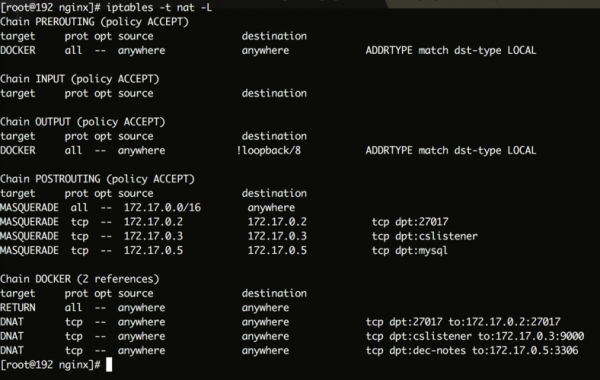

3、首先简单介绍一下什么是IPTables:iptables是Linux内核中内置的防火墙,可以允许管理员通过设置table, chain以及相关的规则来进行数据包过滤和NAT。

4、通过本教程操作,请确认您能使用linux本机。

5、单击“应用(A)”按钮应用已设置的安全级别。【理论知识】常见服务对应的端口如表5-1所示。【知识拓展】(1)CentOS中配置、查阅网络的命令是ifconfig,Linux防火墙设置用命令iptables。

6、LINUX系统关闭防火墙的步骤如下:首先打开SSH软件,按回车键就会提示你进行登录,输入IP和用户名进行登录。执行命令:/etc/init.d/iptablesstatus,会得到一系列信息,说明防火墙开着。

Linux系统防火墙防止DOS和CC攻击的方法

1、增加硬件防火墙和增加硬件设备来承载和抵御DDOS攻击,最基本的方法,但成本比较高。

2、扩充服务器带宽;服务器的网络带宽直接决定服务器承受攻击能力。所以在选购服务器时,可以加大服务器网络带宽。

3、CC不像DDOS可以用硬件防火墙过滤,CC攻击本身就是正常请求。建议中小型网站采用静态页面的方式,减少了对数据库的交互,CPU消耗少。以上分析可以看出,ddos攻击和cc攻击区别主要是针对对象的不同。

4、服务器垂直扩展和水平扩容 资金允许的情况下,这是最简单的一种方法,本质上讲,这个方法并不是针对CC攻击的,而是提升服务本身处理并发的能力,但确实提升了对CC攻击的承载能力。

linux防火墙基础操作包括

Linux防火墙(Iptables)重启系统生效12开启:chkconfigiptableson关闭:chkconfigiptablesoffLinux防火墙(Iptables)即时生效,重启后失效12开启:serviceiptablesstart关闭:serviceiptablesstop其它linux防火墙,请自行参考说明文档。

[-ttable]:用来指明使用的表,有三种选项:filter,nat和mangle,如果未指定,则使用filter作为缺省表。事实上,对于单个服务器的防火墙配置,一般来讲,我们只需要对filter表进行配件就OK了。

通过本教程操作,请确认您能使用linux本机。

到此,以上就是小编对于linux防火墙的命令的问题就介绍到这了,希望介绍的几点解答对大家有用,有任何问题和不懂的,欢迎各位老师在评论区讨论,给我留言。

- 1bat的大数据(BAT的大数据来源)

- 2三星s8屏幕上端2(三星s8屏幕上端2个按键)

- 3三星屏幕坏了如何导出(三星屏幕摔坏了如何导出数据么)

- 4红米3x怎么关闭自动更新(红米k40s怎么关闭自动更新)

- 5微信上防止app自动下载软件怎么办(微信上防止app自动下载软件怎么办啊)

- 6押镖多少钱(押镖一个月有多少储备金)

- 7瑞星个人防火墙胡功能(瑞星个人防火墙协议类型有哪些)

- 8cf现在等级是多少(cf等级2020最新)

- 9老滑头多少条鱼(钓鱼老滑头有什么用)

- 10WPS自动调整语法(wps如何修改语法)

- 11dell控制面板防火墙(dell的防火墙怎么关闭)

- 12丑女技能升多少(丑女技能需要满级吗)

- 13智能家居系统怎么样(智能家居系统好吗)

- 14戴尔屏幕(戴尔屏幕闪烁)

- 15y85屏幕信息(vivoy85息屏显示时间怎么设置)

- 16魅蓝note3屏幕出现方格(魅蓝note屏幕竖条纹)

- 17v8手指按屏幕(触屏手指)

- 18金为液晶广告机(液晶广告机lb420)

- 19三星显示器怎么校色(三星显示器 调色)

- 20hkc显示器dvi音频(hkc显示器有音响么)

- 21康佳液晶智能电视机(康佳液晶智能电视机怎么样)

- 22做液晶画板电脑(做液晶画板电脑怎么操作)

- 23液晶屏极化现象原理(液晶屏极化现象原理是什么)

- 24企业网络安全防火墙(企业网络防护)

- 256splus黑屏屏幕不亮(苹果6s plus屏幕突然黑屏)

- 26充电导致屏幕失灵(充电导致屏幕失灵怎么办)

- 27超极本屏幕旋转(笔记本电脑屏幕旋转,怎么转过来?)

- 28igmp防火墙(防火墙配置ipv6)

- 29荣耀王者多少经验(王者荣耀经验多少一级)

- 30lol老将还剩多少(qg老将)